Question #1

============

**zUo!7\$r** → Est-ce un mot de robuste ?

NON

---

L' utilisation de plusieurs jeux de caractères (chiffres, majuscules,

minuscules) ne garantie pas la [robustesse d'un mot de

passe](https://nothing2hide.org/fr/verifier-la-robustesse-de-votre-mot-de-passe/).

Le nombre de caractères est un facteur beaucoup plus déterminant.

Oubliez les mots de passe, utilisez des **phrases de passe**.

- À faire : le cours Totem en ligne sur [Les mots de passe](https://learn.totem-project.org/courses/course-v1:Totem+TP_SP_FR_001+cours/course/)

- À tester : [la robustesse de votre mot de passe](https://nothing2hide.org/fr/verifier-la-robustesse-de-votre-mot-de-passe/)

- À tester : les fuites de données avec [HaveIBeenPownd](https://haveibeenpwned.com) ou [Mozilla Monitor](https://monitor.mozilla.org)

- À utiliser : [Keepass XC](https://keepassxc.org/download/#linux), un gestionnaire de mot de passe local

- À utiliser : un gestionnaire de mot de passe en ligne [bitwarden](https://bitwarden.com) ou [dashlane](https://www.dashlane.com/fr)

Question #2

============

L'adresse `https://www.facebook.secure.com/admin/` appartient-elle à

Facebook ?

NON

---

**Cette adresse appartient à secure.com**. Cette technique est souvent

utilisée par des pirates pour prendre le contrôle de vos comptes en

ligne, cela s'appelle une attaque par hameçonnage (ou phishing).

- À faire : [le quiz sur le hameçonnage](https://phishingquiz.withgoogle.com/?hl=en-GB) de Google Jingsaw

- À faire: [le cours en ligne Totem sur le hameçonnage](https://learn.totem-project.org/courses/course-v1:Totem+TP_PM_FR001+cours/about)

- À utiliser : [virustotal.com](virustotal.com/) pour déterminer si un site ou un ficher reçu est légitime ou non.

Question #3

============

Mes fichiers sont-ils protégés si je verrouille mon ordinateur ou mon

smartphone avec ~~un mot de passe~~ une phrase de passe ?

NON

---

Seule l'utilisation de logiciels ou d'outils de **chiffrement** tels que [VeraCrypt](https://veracrypt.fr/en/Home.html),

[Cryptomator](https://cryptomator.org), [Tella](https://tella-app.org) ou PGP permet de protéger vos données. Ces outils sont aussi très utiles

aussi pour protéger vos données dans le cloud.

À faire, à suivre, les tutoriels de Nothing2hide pour installer et

utiliser :

- [Cryptomator](https://wiki.nothing2hide.org/doku.php?id=protectionnumerique:cryptomator)

- [Veracrypt](https://wiki.nothing2hide.org/doku.php?id=protectionnumerique:veracrypt)

Question #4

============

Quelle est le service de messagerie le plus sécurisé ?

1. Whatsapp

2. Messenger

3. Mail

4. [Signal](https://signal.org/blog/looking-back-as-the-world-moves-forward)

5. Skype

6. Telegram

7. Wire

8. Olvid

Ça dépend

----------

Tous ces services en ligne chiffrent (donc protègent vos messages).

Cependant seuls Signal, Olvid et Wire chiffrent vos messages de bout en

bout **par défaut** et seuls ces deux applications protègent vos

métadonnées.

- À faire, à suivre : le cours en ligne Totem sur [les applications de

messagerie

sécurisées.](https://learn.totem-project.org/courses/course-v1:Totem+TP_SM_FR+cours/about)

- [Le guide des applications de communication

sécurisées](https://wiki.nothing2hide.org/doku.php?id=protectionnumerique:smartphone:communications)

sur le wiki de Nothing2hide

Question #5

============

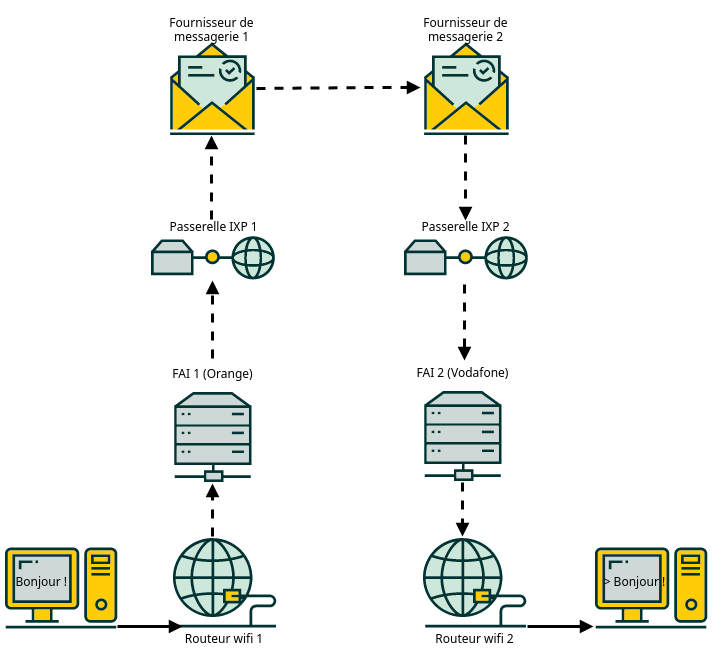

Est-ce que je peux utiliser un réseau wifi public en toute confiance ?

Il existe une multitude d'intermédiaires entre votre ordinateur et le

service auquel vous souhaitez accéder qui peuvent intercepter vos

données. Le routeur wifi en fait partie. Dans un réseau public, ce sont

l'ensemble des appareils connectés qui peuvent accéder à votre flux de

données.

- [Sécurisez votre

navigation](https://nothing2hide.org/slides/atelier-navigation.html#/)

avec un

[VPN](https://wiki.nothing2hide.org/doku.php?id=protectionnumerique:vpn)

ou

[Tor](https://guide.boum.org/tomes/2_en_ligne/3_outils/01_installer_tbb/).

- À faire : [le cours Totem : \"Comment fonctionne

Internet\"](https://learn.totem-project.org/courses/course-v1:Totem+TP_IP_FR+cours/about)

Question #6

============

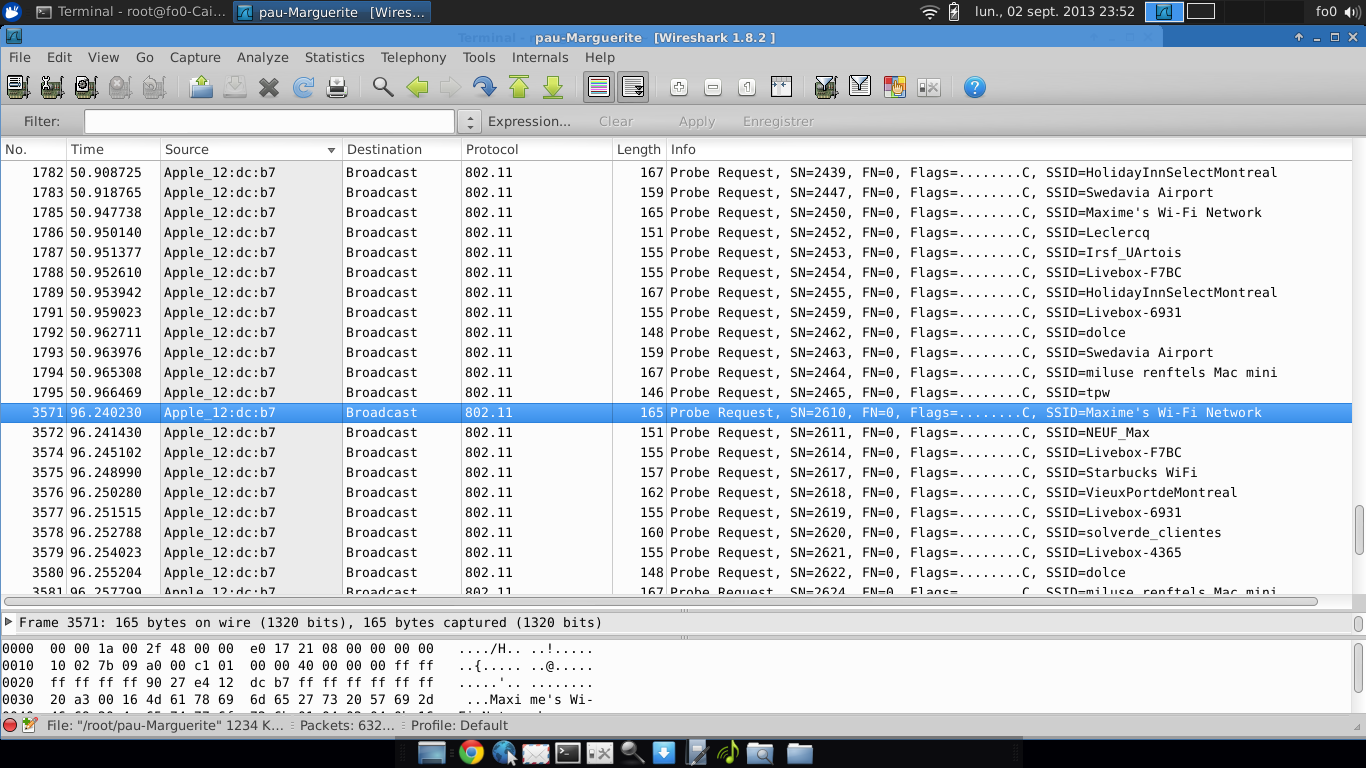

Je suis journaliste et j'ai un scoop incroyable sur un criminel en

fuite. Je me prends en photo avec lui pour prouver que je suis bien avec

lui. Est-ce que je peux utiliser ma photo pour illustrer mon papier ?

Ce n'est pas une très bonne idée. Pour preuve, la [mésaventure arrivée

au journaliste de Vice lors de son interview avec John Mc

Afee](https://www.wired.com/2012/12/how-vice-got-john-mcafee-caught/)

qui a conduit à l'arrestation de ce dernier. Les documents bureautiques

(word, pdf) et des images (JPEG, RAW, etc.) peuvent contenir des meta

données telles que le nom de l'auteur, la date et l'heure de la création

du fichier, et même - pour les images - le lieu de prise de vue d'une

photo.